INTRODUCCIÓN

La seguridad multidimensional es una categoría analítica fundamental para el análisis integral de las relaciones internacionales contemporáneas. En ella se sustenta la ciberseguridad. Ésta es fundamental, hoy en día, dada la interacción entre los Estados, gobiernos, instituciones, empresas, bancos y ciudadanos del mundo. La ciberseguridad es una categoría analítica que integra al conjunto de medidas tecnológicas de prevención, control y protección en el espacio cibernético. Este ensayo tiene la finalidad de presentar un análisis prospectivo sobre la ciberseguridad en las relaciones internacionales contemporáneas.

La delincuencia cibernética ataca y penetra instituciones instituciones gubernamentales, bancos, medios de comunicación, interfiere transacciones financieras e intercambios de información. Para ello, los delincuentes cibernéticos analizan en detalle las bases de datos existentes en el mundo, segmentan la información, la camuflan, la triangulan utilizando todos los medios tecnológicos accesibles a su conveniencia. En síntesis, la delincuencia cibernética sirve como un arma de guerra, centrándose en el robo de información, el hostigamiento y el chantaje político y financiero. La seguridad multidimensional incluye al Estado, al gobierno, a sus instituciones, a sus empresas, a la población, y además del aspecto militar, también contempla otras amenazas como la económica, política, sanitaria, etc. Por ello, a la ciberseguridad la percibimos en su entorno multidimensional y complejo (Buzan,1998:12; Roldán, 2015:35).

La Asociación de Auditoría y Control de Sistemas de Información o Information Systems Audit and Control Association (ISACA,2020) define a la ciberseguridad como la “protección de activos de información, a través del tratamiento de amenazas que ponen en riesgo la información que es procesada, almacenada y transportada por los sistemas de información que se encuentran interconectados”. En tanto la Real Academia Española (RAE,2020), conceptualiza a la seguridad como “libre o exenta de todo peligro, daño o riesgo”. Sin embargo, se trata de una condición ideal, ya que en la realidad no es posible tener la certeza de que se puedan evitar todos los riesgos y peligros. Lo anterior, nos permite entender que existe la delincuencia cibernética financiera real y que se realiza en un entorno de aparente ciberseguridad pero que realmente se da en una inseguridad cibernética. En consecuencia, la ciberseguridad es una cuestión de orden transversal y de seguridad pública nacional e internacional.

“La ciberseguridad implica el uso de herramientas de seguridad informática, como firewalls, software antivirus, autenticación, cifrado de datos, con el fin de resguardar, prevenir, detectar y responder a amenazas cibernéticas. La implementación de políticas y procedimientos de seguridad cibernética, la capacitación de los usuarios sobre buenas prácticas de seguridad en línea y la realización de evaluaciones y pruebas de seguridad para identificar y mitigar vulnerabilidades” (Gaceta Parlamentaria 25 abril 2023: 3).

La inseguridad cibernética queda comprobada en los intentos de ataques cibernéticos lanzados por intrusos o mejor conocidos como hackers a diferentes instituciones gubernamentales y financieras del mundo como al Banco Nacional de Comercio Exterior de México (Bancomext), a Petróleos Mexicanos (PEMEX) en 2019; a la Asociación de Bancos de México que, el 15 de mayo de 2020, presentó una interferencia irregular por intrusos externos al Sistema de Pagos Electrónicos Interbancarios (SPEI) de México. En esa tesitura, se han dado ataques exitosos al Banco de Bangladesh, al Banco de la Reserva Federal de EEUU, a bancos en Brasil, Turquía, Malasia, Vietnam, Filipinas, etc. o al Banco de Chile, perpetrado el 24 de mayo de 2018, obteniendo 10 millones de dólares. También destacan las intrusiones realizadas a otras entidades de Estados Unidos o Polonia. En la larga lista de ataques también se registran afectaciones a bancos de Rusia, República Checa, Venezuela, Uruguay, Banco del Austro en Ecuador, la Rizal Commercial Banking Corp, con sede en Manila Filipinas, bancos en Hong Kong, incluso al Bank of China, etc.

Entre otros ataques, resalta el realizado al BancoEstado de Argentina el 6 de septiembre de 2020, el ciberataque al oleoducto “Colonial Pipeline” en EEUU el 9 de mayo de 2021por el que se demandó 5 millones de dólares para liberar el sistema, y el ataque al sistema de salud de Irlanda provocado el 14 de mayo 2021.

También sobresalen los ataques cibernéticos dirigidos a las redes digitales gubernamentales de EEUU del Departamento de Estado, del Departamento de Defensa, del Departamento del Tesoro en enero de 2020, y a 18 mil usuarios particulares, el 16 de diciembre de 2020. Así mismo, se ha comprobado el hurto de bitcoins o monedas digitales cuando el valor de la criptomoneda o bitcoin llegó a tener un valor de 50 mil dólares en un día.

Es claro que existe una fragilidad y debilidad en los sistemas de protección de ciberseguridad en el mundo. Debilidades aprovechadas por los intrusos cibernéticos.Los ciberdelitos cuestan alrededor de más de 8 mil millones de dólares de acuerdo a distintas estimaciones mundiales. Francisco Robayo, director de ingeniería de Check Point, menciona que Latinoamérica es una de las regiones más afectadas a nivel global, pues una empresa es atacada 1,116 veces a la semana. En la zona, el promedio está en 1,586 veces por semana. Es importante mencionar que un informe de la OEA (2019) reveló que el 43% de las grandes entidades financieras de México sufrieron ataques cibernéticos por hackers nacionales e internacionales. Dicho estudio analizó la seguridad digital de 240 entidades financieras mexicanas de diferentes sectores como parte de su tarea para fortalecer las capacidades y nivel de conciencia sobre las amenazas cibernéticas en América Latina y el Caribe. El informe señaló que “2 de cada 10 entidades financieras sufren incidentes cibernéticos diariamente, relacionados con malware o también denominado código malicioso. El costo total de respuesta y recuperación ante incidentes de seguridad digital oscila entre los 2.3 millones de dólares al año para las entidades grandes y los 317 mil dólares para las pequeñas. Y, lo que es inconcebible, el 56% de las entidades financieras no reportan los ataques sufridos ante una autoridad de procuración de justicia en México” (OEA, 2019).

En el caso de México, durante el año de 2022, se registraron más de 170 mil millones de intentos de ciberataques. Y de acuerdo al Foro Económico Mundial de Suiza (FEM), México fue el segundo país con más ciberataques a nivel mundial. Por lo anterior, han aumentado las denuncias 133% (Crónica, 6 febrero 2023).

“Brasil ocupó el segundo lugar con 31.5 mil millones de ciberataques durante el mismo periodo de tiempo y Colombia en tercer lugar con 6.3 mil millones. De acuerdo con el informe de la Junta Internacional de Fiscalización de estupefacientes 2021, perteneciente a la ONU, el uso de criptomonedas y el ciberespacio es cada vez más frecuente entre las organizaciones criminales en México, que se disputan el control de los enormes mercados delictivos de drogas, armas, sexo y personas, “lavan” aproximadamente 25,000 millones de dólares al año, utilizando monedas electrónicas y el ciberespacio para su compunción y ejecución de actividades ligadas con estos ilícitos. De acuerdo al Informe “El Estado del Ransomware 2022” de Sophos, 74% de las empresas mexicanas fueron víctimas de este tipo de ataque, quienes realizaron un pago promedio de $482,446 dólares para restaurar el acceso a sus datos. La CONDUSEF registró un total de 24,215 fraudes bancarios y 76,000 denuncias por presuntos fraudes en 2021; en lo que va de la pandemia se totalizan 252,170 denuncias” (Gaceta Parlamentaria 25 abril 2023: 10).

El 66 por ciento de las solicitudes de apoyo jurídico o emocional ante ciberdelitos proviene de la Ciudad de México, y el resto de otras entidades, principalmente Estado de México, Jalisco, Puebla, Veracruz y Guanajuato.

Los fraudes y la cobranza ilegítima desde apps son los delitos más reportados con el 71.7 % seguidos de la compra-venta por internet, con 12 por ciento, Los otros ciberdelitos que se mantienen entre los más utilizados por los cibercriminales son la extorsión con 8.4% y el robo de identidad con , 4.6 . Esto de acuerdo a la información proporcionada por el Consejo Ciudadano. El 3 de febrero de 2023, se reportó un hackeo a Buró de Crédito. De acuerdo a la entidad, datos del historial crediticio de una cantidad no detallada de personas, habría sido revelada en redes sociales. En México, de acuerdo con el estudio “El estado del ransomware” de Sophos (2022), 74% de las empresas fueron víctimas de un ransomware y en la mitad de los casos los ciberdelincuentes lograron obtener información. Los sectores más impactados fueron medios de comunicación, el manufacturero, el automotriz, el farmacéutico, el minero, energético y de combustibles; así como las instituciones de educación y el sector salud. (Expansión, 30 mayo 2022)

En esa tesitura, “México alcanzó la posición 52 de 182 países evaluados en el Global Cybersecurity Index de la ONU. Esto nos deja ver lo atrasados que estamos en la materia”.El hackeo a la Secretaría de la Defensa de México (SEDENA), mejor conocido como el Guacamaya Leaks, debe servir de lección para fortalecer la ciberseguridad en el país. El gobierno aborda dicho riesgo mediante un Centro Nacional de Seguridad Cibernética (NCSC) que debe proteger los servicios críticos, gestionar incidentes importantes y mejorar la seguridad con tecnología y asesoramiento. Y de acuerdo al Censo Nacional de Seguridad Pública Federal (INEGI, 2021) la Guardia Nacional atendió, entre otros, los siguientes incidentes: Tentativa de extorsión telefónica 48,099; delitos en internet 4,996; investigaciones cibernéticas 1,104; sitios web desactivados 5,920; reportes de incidentes electrónicos 21,290; incidentes de seguridad informática 133,469.

Ese comportamiento ilícito ha sido identificado por los integrantes del denominado Grupo de Expertos Gubernamentales (GEG) en Ciberseguridad de la ONU. El GEG ha

Los delitos cibernéticos cuestan alrededor del 1% del PIB mundial. En la siguiente tabla se observa el daño provocado a algunos de los países en el continente asiático, europeo y americano:

Es claro que existe una fragilidad y debilidad en los sistemas de protección de ciberseguridad en el mundo. Debilidades aprovechadas por los intrusos cibernéticos. En el caso particular de México, es importante mencionar que un informe de la OEA (2019) reveló que el 43% de las grandes entidades financieras de México sufrieron ataques cibernéticos por hackers nacionales e internacionales. Dicho estudio analizó la seguridad digital de 240 entidades financieras mexicanas de diferentes sectores como parte de su tarea para fortalecer las capacidades y nivel de conciencia sobre las amenazas cibernéticas en AméricaLatinay elCaribe. El informe señaló que “dos decada diez entidadesfinancieras sufren incidentes cibernéticos diariamente, relacionados con malware o también denominado código malicioso. El costo total de respuesta y recuperación ante incidentes de seguridad digital oscila entre los 2.3 millones de dólares al año para las entidades grandes y los 317 mil dólares para las pequeñas. Y, lo que es inconcebible, el 56% de las entidades financieras no reportan los ataques sufridos ante una autoridad de procuración de justicia en México” (OEA, 2019).

Por ello, se entiende que para garantizar la seguridad cibernética de México implica “un movimiento que lleve a establecer políticas públicas determinadas más allá de las reglas del juego establecidas y enmarcar el asunto de que se trate como una forma especial” (Buzan, 1998:23) para combatir y controlar la delincuencia cibernética. Ante esta situación, sin duda, la seguridad cibernética o ciberseguridad debe reconocer que la seguridad de la red de los sistemas de información que comprenden la red de Internet requiere una alianza de Estado: entre el gobierno, sus instituciones y la industria y entre las naciones. Vivimos en una era donde “la tecnología converge con la vida cotidiana y el tejido mismo de una sociedad digital requiere de la protección de las redes y sus dispositivos. Incluso los países que usan tecnología limitada…enfrentan riesgos cibernéticos. Sin embargo, las tecnologías contemporáneas que se utilizan han cambiado, al igual que los adversarios y sus herramientas” (OEA, 2019:8). De ahí pues la importancia de analizar esta cuestión a fondo como una prioridad estratégica en este sector a nivel nacional y mundial.

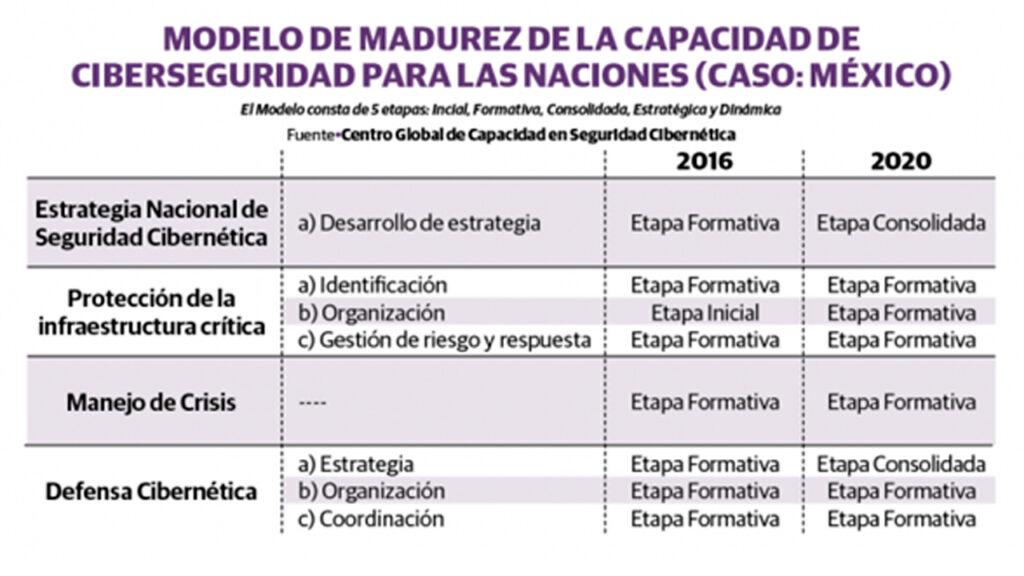

Si bien es cierto que se está a punto de una eventual aprobación de una Ley Federal de Ciberseguridad (Gaceta Parlamentaria, 25 abril 2023) y un Reglamento que integre las medidas penales y administrativas que se deben imponer a los ciberdelincuentes, y las normativas de ciberseguridad que obliguen a todas las empresas y organizaciones gubernamentales que procesen datos de los ciudadanos . La legislación debe adoptar un enfoque basado en el riesgo y la cooperación entre la autoridad y el sector privado. Lo anterior tomando como base el acuerdo de Budapest de 2004 y los elementos mostrados en la siguiente tabla.

No queda la menor duda de que: “En el mundo hiperconectado de la actualidad es imperativo contar con una estrategia para obtener las mayores ventajas y sufrir los menores daños en las operaciones diarias en el ciberespacio”.(Arreola: 27,2019). Por ello, se deben establecer una serie de prioridades en materia de ciberseguridad tales como:

“Custodiar los datos. Las empresas que protejan la información de clientes y empleados generarán confianza y propiciarán un entorno favorable para su crecimiento. Monitorear la seguridad. Las prácticas de monitoreo tienen que ser ágiles y dinámicas para prevenir disrupciones en tiempo real. Gestionar la identidad. Generar confianza en los accesos a sistemas es crucial para cerrar las brechas de ciberseguridad. Promover la resiliencia. Reducir el impacto en la estrategia de negocios ante una crisis de ciberseguridad implica preparar un plan, responder y emerger fuerte. Liderar la estrategia. Hoy, más que nunca, los consejos de administración y los CEO necesitan considerar el impacto de los ataques cibernéticos en las estrategias del negocio. Atender la regulación. Los fraudes y crímenes económicos son parte de una estrategia de ciberseguridad; deben prevenirse con inteligencia y tecnología para evitar multas”. (PriceWaterhouseCooper, 2023)

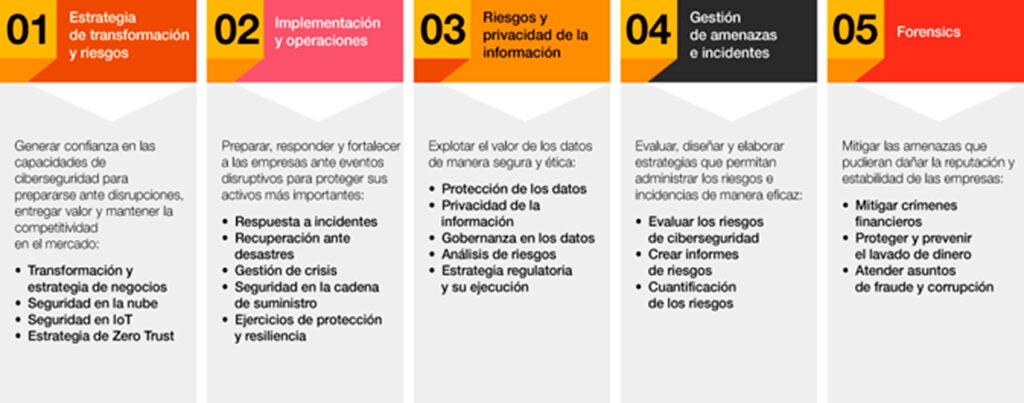

Así mismo, PriceWaterhouseCooper,( 2023) señala la necesidad de tomar medidas estratégicas indispensables para afrontar los riesgos en materia de seguridad de la información.

Fuente: PwC. 2023

Todo lo anterior nos lleva a tener en mente que esa es sólo la primera fase a instrumentar pues a nivel internacional se debe tener en cuenta un análisis prospectivo más amplio y global.

ANÁLISIS PROSPECTIVO DE LA CIBERSEGURIDAD .

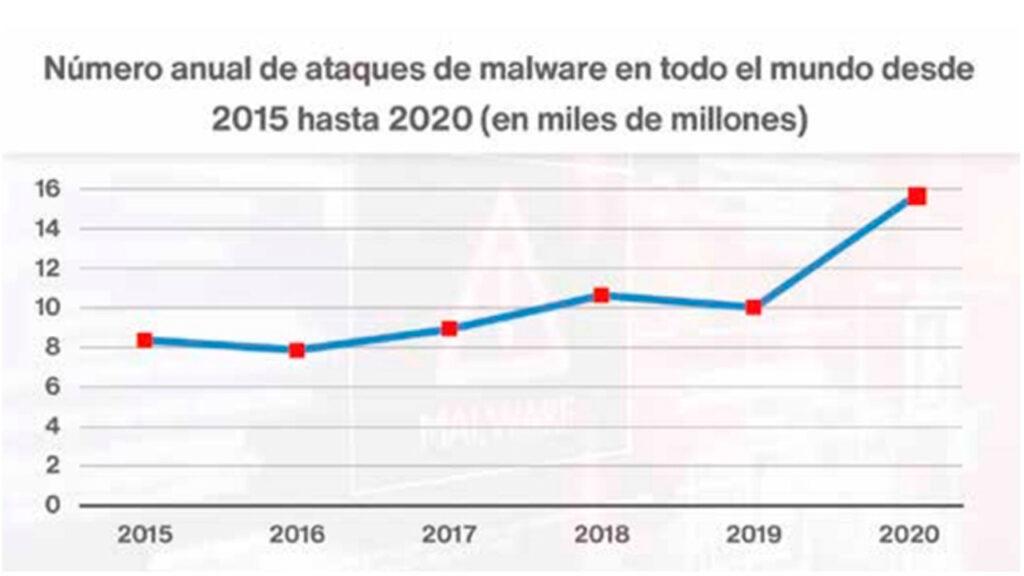

Se ha demostrado con evidencias que las amenazas cibernéticas para las instituciones gubernamentales, financieras, instituciones e individuos están creciendo a un ritmo exponencial. Esclaro,que existenamenazasyriesgos

mayores de sufrir algún ataque cibernético hoy, en el corto, mediano y largo plazo, como se muestra en la siguiente gráfica, debido a la presencia de fuerzas criminales en el ciberespacio, cada día mejor organizadas y equipadas. Por ello, es un imperativo estratégico la necesidad de mejorar e incrementar la capacidad de gestión de amenazas y riesgos con nuevas medidas de ciberseguridad a nivel nacional e internacional.

FUENTE:La Razón 17 febrero 2022

La prospectiva nos brinda alternativas futuras, con una visión holística en lugar de una parcial y desintegrada. En este tenor el análisis prospectivo -como lo plantea Adolfo Castilla (2019) nos ayuda a estar preparados para enfrentar el problema. En virtud de que la prospectiva nos permite hacer una reflexión sobre cómo se anticipa el futuro de la ciberseguridad en un entorno dominado por los cambios continuos y exponenciales tratando de establecer escenarios alternativos en el corto, mediano y largo plazo. En suma, la prospectiva es una herramienta de observación del entorno que tiene como objetivo la identificación temprana de aquellos aspectos que pueden tener una gran impacto social, tecnológico y económico en el futuro.

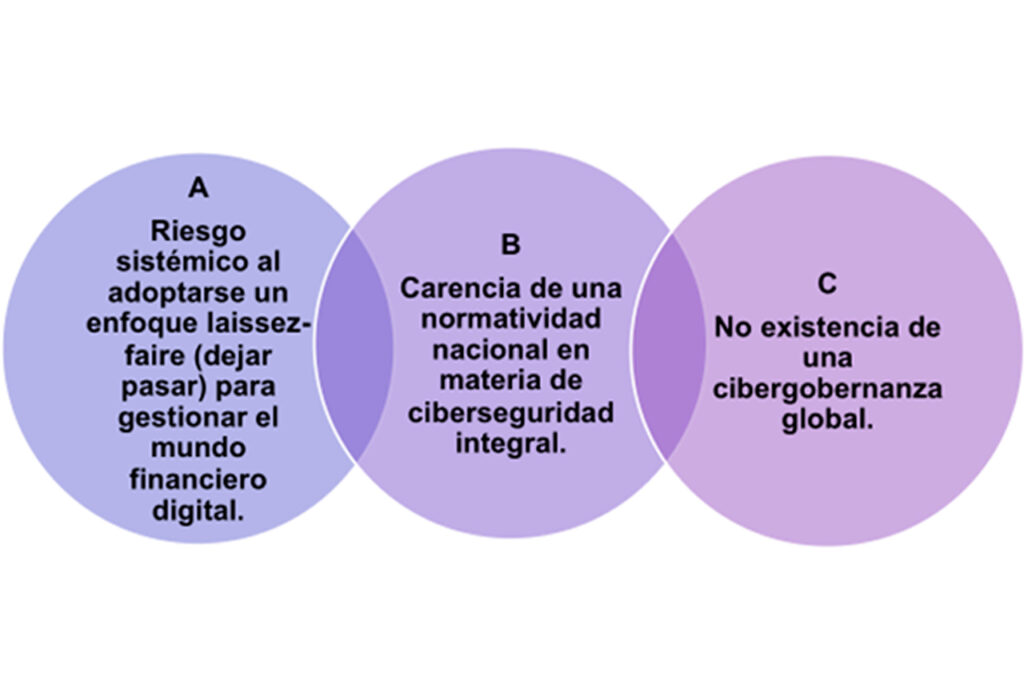

Como consecuencia del análisis anterior se podrían diseñar tres escenarios plausibles:

1) Riesgo sistémico al adoptarse un enfoque laissez-faire (dejar pasar) para gestionar el mundo digital; 2). Carencia de una normatividad nacional en materia de ciberseguridad integral; y, 3) Plausible caos en el espacio cibernético por inexistencia de una gobernanza en el ciberespacio.

La exploración de escenarios nos permite orientar las decisiones estratégicas como guía deeleccióndelaestrategia másidóneaparaacometerelproyectoolaaccióndeseada. De esta forma, ante la problemática presentada en cada uno de ellos, ponemos énfasis en reforzar los entornos de seguridad e implementar bases sólidas para hacer frente a las amenazas y riesgos que se puedan presentar en el futuro cercano y distante con una arquitectura de entornos tecnológicos seguros. Para tal propósito –como afirma Baena (2015)- seIdentificanlosriesgos, las amenazas yoportunidades queafectan la probabilidad de ocurrencia y los retos y objetivos estratégicos y la elaboración de las recomendaciones. Los escenarios propuestos son lo más cercano a lo deseable y superior a lo posible, pero aún factibles. Estos futuribles son el futuro deseable y posible aprovechando un pasado y un presente conocidos conrelativa suficiencia. (Miklos y Arroyo, 2008:22). En pocas palabras se toman en cuenta futuros posibles (futuribles) y deseables (futuribles),dondese anteponenacciones frente ala incertidumbrey elazarconelpropósito de prever obstáculos y reducir el riesgo. Es decir, se visualiza la prospectiva de los cambios posibles y deseables.

ESCENARIO 1: RIESGO SISTÉMICO AL ADOPTARSE UN ENFOQUE LAISSEZ-FAIRE (DEJAR PASAR) PARA GESTIONAR EL MUNDO DIGITAL

Las instituciones públicas y privadas realizan un análisis integral de sus interfaces que les permiten consolidar sus arquitecturas de seguridad y contribuir al logro de un mejor entendimiento de los riesgos a los que se enfrentan. La nube como plataforma se considera para hacer frente al aumento de big data y para mejorar la eficiencia operativa, así como el desarrollo de plataformas públicas o privadas. Sin embargo, la búsqueda por implementar estos servicios lo más rápido posible, ha generado nuevos riesgos debido a la incorrecta configuración en los puntos de acceso. Estos errores podrían ir en aumento si las instituciones bancarias, empresas, gobiernos e individuos no tienen como prioridad la seguridad antesque larapidez en laimplementación. Elfactor humanoes fundamentalpara la generación de alertas en la detección de amenazas de ciberseguridad, automatizando con mayor frecuencia sus procesos, consolidando actividades de seguridad y creando un mayor compromiso entre todos los trabajadores de las instituciones para hacer frente a los ataques cibernéticos. Asimismo, se instrumentan acciones concretas como el análisis predictivo por medio de evaluaciones personalizadas que midan, supervisen y cuantifiquen los riesgos y las amenazas.

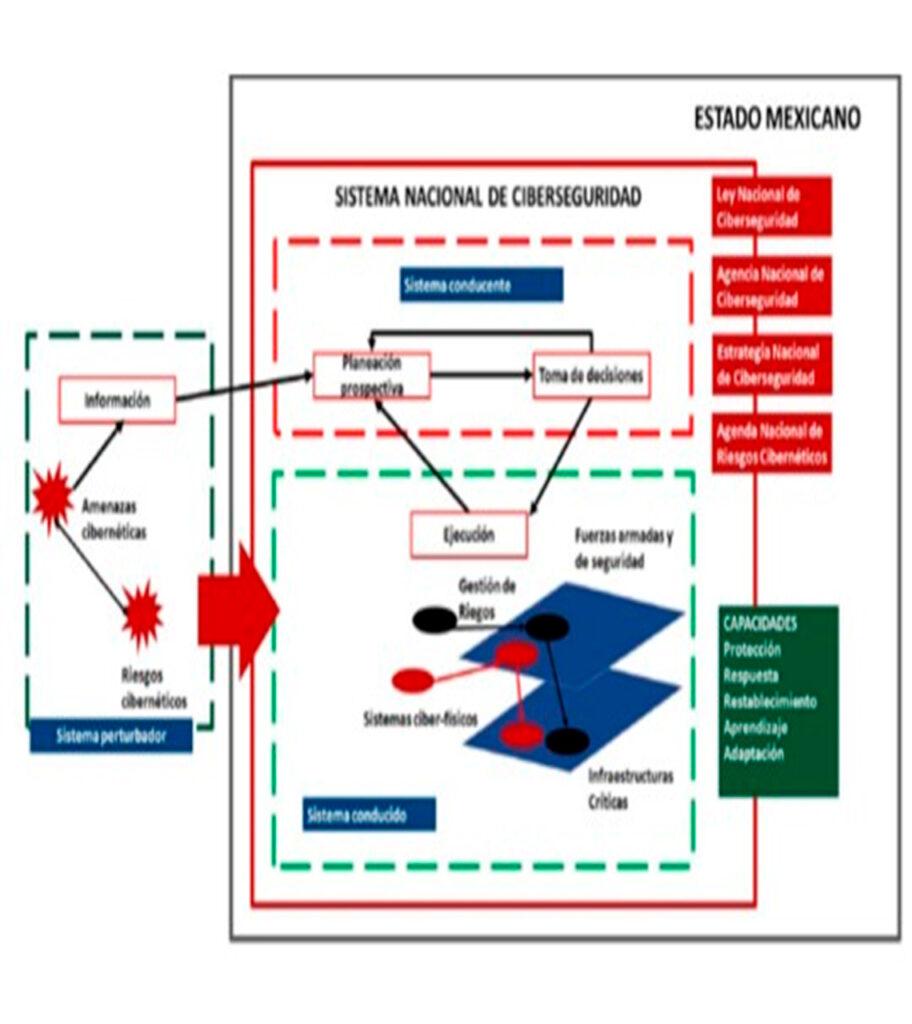

ESCENARIO 2: CARENCIA DE UNA NORMATIVIDAD NACIONAL EN MATERIA DE CIBERSEGURIDAD INTEGRAL.

Se presenta una ausencia en la normatividad en materia de ciberseguridad con enfoque holístico y nacional, con la imperiosa necesidad de establecerla. Dicha carencia ha permitido a la ciberdelincuencia seguir horadando la confianza y las finanzas de las instituciones bancarias, gubernamentales y privadas. Cada institución hace lo que puede y como puede. Existe una falta en la coordinación vertical y transversal entre instituciones públicas y privadas, lo que genera que la ciberdelincuencia se aproveche de esos vacíos legales. Por ello, se propone como un imperativo estratégico la necesidad de contar con una Agencia Nacional de Ciberseguridad.

ESCENARIO 3: INEXISTENCIA DE UNA CIBERGOBERNANZA GLOBAL Y EL PLAUSIBLE CAOS EN EL ESPACIO CIBERNÉTICO.

Se vive la globalización del desorden del espacio cibernético sin la existencia de una normatividad global. Se presentan afectaciones a las cadenas de suministro y las

ESCENARIOS

Fuente: Elaboración propia del autor.

CONCLUSIONES

Elprogresoyavancepara enfrentar elfuturo, enelsectordelaciberseguridad requiere de la verdadera cooperación internacional entre gobiernos e iniciativas inclusivas que atraigan a la sociedad civil y a las organizaciones del sector privado para colaborar en la propuesta y creación de soluciones y así dar respuesta a la problemática planteada en los tres escenarios de este ensayo: detectar combatir, contener las ciberamenazas y establecer una cibergobernanza global. Hoy en día, la gran batalla por obtener información, quién la controla, quién la protege, quién puede robarla y cómo puede ser utilizada para objetivos financieros, económicos, políticos y de seguridad está definiendo el conflicto multidimensional de la ciberseguridad internacional.

El progreso y avance en el sector de ciberseguridad requiere de la verdadera cooperación internacional entre gobiernos e iniciativas inclusivas que atraigan a la sociedad civil y a las organizaciones del sector privado para colaborar en la propuesta y creación de soluciones y así dar respuesta a la problemática planteada en los tres escenarios de este ensayo : detectar combatir, contener las ciberamenazas y establecer una cibergobernanza global.

Concuerdo con Juan Carlos Sánchez-Millán (2020) cuando afirma que una sociedad digital sea nacional o internacional “debe crear mecanismos de prevención y cuidado de sus bases de datos, debe garantizar que la información sea veraz y confiable y que los contenidos no atenten contra la dignidad ni la privacidad de las personas ni la seguridad de las naciones. La industria, el comercio, la cultura, la educación, la ciencia y todas las actividades inherentes al desarrollo humano están íntimamente vinculadas a las bases de datos”. Esto en virtud de que el proceso de toma de decisiones que realizan los Estados y las instituciones públicas y privadas que los componen a nivel nacional y mundial se realizan en función de algoritmos. Éstos tiempos de crisis, de cambio de régimen, de cambio de época nos han permitido ratificar que hemos transitado de la edad de la información a la de la desinformación y la mentira, del robo de tangibles y de intangibles a su máxima expresión (Roldán,2021:401-403). Si esto no se contiene puede llevarnos a una guerra de confrontaciones que pueda devenir en guerras cibernéticas y en guerras civiles en diferentes partes del mundo. No se puede continuar negando la realidad y hacerse uno el disimulado de lo que está enfrentando el mundo, pues se nos está llevando a la degradación de la democracia y a la inestabilidad mundial. Si se sigue así, se pasara de la sociedad de la utopía a la distopía.

Sin duda, Carlos Seisdedos (2020) tiene toda la razón al visualizar la importancia de la ciberseguridad cuando, en el centro de la crisis pandémica, “se realizó un análisis de escenarios que permitió la detección y el bloqueo de más de 10,000 dominios que iban a ser utilizados por los cibercriminales para hacer ataques de phishing, fakenews o ransomware aprovechando el interés de los usuarios para conocer mas sobre el Covid-19 mientras estabamos confinados o realizando el teletrabajo sin las medidas de ciberseguridad”. Estoy convencido que, en esta tesitura, “se deben negociar y regular y establecer políticas nacionales e internacionales para proteger la privacidad del individuo, de las empresas, de las instituciones, de las organizaciones internacionales y de los Estados” (Roldán, 2021:403).

La lucha de las naciones e instituciones contra la ciberdelincuencia es cada vez más frecuente y compleja. Juan Diego Godoy (2020) reporta que en 2019 fueron afectados más de 8,500 millones de registros, con un crecimiento del 200% con respecto a 2018. Y destaca que: “Los atacantes disponen, desafortunadamente, de un amplio arsenal de herramientas para realizar esta labor, como los analizadores de vulnerabilidades para detectar posibles puntos débiles en las defensas, las denominadas puertas traseras que se introducen junto con otro software aparentemente legítimo o las herramientas de control remoto”. Por ello, y mientras se establecen convenciones nacionales e internacionales con normas y reglas obligatorias en la materia, se tienen que seguir utilizando programas innovadores de inteligencia artificial – como los Darktrace Immune System- que “se basan en el sistema inmunológico humano y que es utilizado por más de 4,000 organizaciones. Ya que aprenden el patrón de vida del mundo digital de cada institución proporcionando a su sistema de ciberseguridad una vista en tiempo real de todo lo que sucede en sus sistemas” (Godoy, 2020). Esto es, “se genera un análisis evolutivo de la actividad normal dentro de los sistemas digitales de la institución para detectar cambios significativos que puedan indicar si está surgiendo una amenaza cibernética. Los ataques cibernéticos cada vez son más recurrentes y más sofisticados y las herramientas de seguridad tradicionales basadas en reglas, firmas y listas negras se están volviendo rápidamente obsoletas” (Godoy,2020). Leonardo da Vinci tenía razón al decir…“Realmente el hombre es el rey de las bestias, porque su brutalidad excede la de ellas”.

Es evidente que la ciberseguridad forma parte de la seguridad multidimensional y que es un problema de orden transversal y de seguridad pública nacional e internacional. Hoy en día, la gran batalla por obtener información, quién la controla, quién la protege, quién puede robarla y cómo puede ser utilizada para objetivos financieros, económicos, políticos y de seguridad está definiendo el conflicto multidimensional de la ciberseguridad internacional.

En síntesis, tomando en cuenta los tres escenarios planteados en este ensayo se deben establecer políticas públicas nacionales e internacionales para afrontar el problema, y así mantener la ciberseguridad de la conectividad que se tiene actualmente. La historia mundi está plagada de conflictos. El mundo de hoy es muy frágil en el que los ciberdelincuentes persiguen la información, el dinero y, cada vez más, socavar la integridad de las naciones y de sus instituciones que, en el corto y mediano plazo, pueden producir ciberguerras y generar mayor inestabilidad al mundo contemporáneo. Si no se instrumentan esas acciones el mundo pasará a ser el mundo de las cuatro i (íes): irrelevante, inconsistente, incompetente e ineficiente. En pocas palabras negligente. Es una tarea a la que estamos convocados todos: los proveedores de servicios, los consumidores y todos los que proveen algún tipo de bien a través del ciberespacio. Tenemos que pensar y actuar global y localmente. No es una cuestión de carácter local sino un reto que estamos enfrentando todos los países, todas las instituciones públicas o privadas y todos los seres humanos en su conjunto.

En síntesis, tomando en cuenta los tres escenarios planteados en este ensayo se deben de orientar las estrategias al establecimiento de instrumentos a nivel normativo, estratégico y operativo para afrontar el problema, y así preservar la condición de ciberseguridad. Tenemos que pensar y actuar, global y localmente. No es una cuestión de carácter local sino unreto queestamosenfrentando todos lospaíses,todas las instituciones públicas o privadas y todos los seres humanos en su conjunto.

Referencias

ARREOLA, Adolfo. (2015). Ciberespionaje. México, Siglo XXI, Universidad Anáhuac.

ARREOLA, Adolfo. (2019). Desafíos a las Estrategias de ciberseguridad en América . Revista del Centro de Estudios Superiores Navales. octubre-diciembre de 2019. Volumen 40. Número 4.

BAENA,Guillermina,Coord.(2015)..Planeaciónprospectiveestratégica.México, UNAM-FCPS.

BUZAN, B y J. DE WILDE. (1998).. Security. A new Framework for Analysis. London,Lyne Rienner Publishers

CASTILLA, Adolfo (2019). Los futuros de la prospectiva. Disponible en: https://economiayfuturo.es/los-futuros-de-la-prospectiva-i/ Revista Prospectiva 28 noviembre 2019. Consultada el 1 junio 2021.

CLARKE, Richard Y KNAKE, Robert (2011). Guerra en la red. México, Ariel.

MIKLOS, Tomás y ARROYO, Margarita. (2008). Prospectivas y escenarios para el cambio social. México, UNAM.

CRÓNICA, 6 febrero 2023

EXPANSIÓN, 30 mayo 2022

GACETA PARLAMENTARIA, 25 abril 2023). México, Cámara de Diputados.

GLOBAL CYBERSECURITY INDEX. (2022). Nueva York, ONU.

INEGI.(2021). Censo Nacional de Seguridad Pública Federal.

INISEG. (11/5/2020). Corea del Norte y el Ciberespionaje: búsqueda de piratas informáticos.Disponible en: https://www.iniseg.es/blog/ciberseguridad/corea-del-norte-y-el-ciberespionaje-busqueda-de-piratas-informaticos/ Consultada el 29 octubre 2020.

IEEE. (2011). Ciberseguridad. Retos y amenazas a la seguridad nacional en el ciberespacio. Madrid. Misinterio de Defensa. Madrid, España. 2011. http://www.ieee.es/galerias/fichero/cuadernos/ce_149_Ciberseguridad.

ISACA. (2020). Information Systems Audit and Control Association o Asociación de Auditoría y Control de Sistemas de Información. Disponible en: https://www.isaca.org Consultada el 2 septiembre 2020.

KISSINGER, Henry A. (2018). How the Enlightenment Ends. The Atlantic. Disponible en: https://www.henryakissinger.com/articles/how-the-enlightenment-ends/ Consultada el 30 noviembre 2020

KISSINGER, Henry A. (2019). The Metamorphosis. The Atlantic. Disponible en: https://www.henryakissinger.com/articles/the- metamorphosis/ Consultada el 30 noviembre 2020

LA RAZÓN, 17 febrero 2022

LEWIS, James Andrew.(2016) Experiencias avanzadas en políticas y prácticas de ciberseguridad. Washington,D.C. BID.

MARCZAK, Bill et al.(Citizenlab.ca,2020). Uncovering the Clients of Cyberespionage Firm Circles.Disponible en:https://citizenlab.ca/2020/12/running-in-circles-uncovering-the-clients-of-cyberespionage-firm-circles/ Consultada el 4 diciembre 2020.

OEA. (2019). Estado de la Ciberseguridad en el Sistema Financiero de Mexicano. Washington, OEA, DC. Disponible en : https://www.oas.org/es/centro_noticias/comunicado_prensa.asp?sCodigo=C-052/19 Consultada el 12 julio 2019.

OEA.(2019). Una estrategia interamericana integral de seguridad cibernética: un enfoque multidimensional y multidisciplinario para la creación de una cultura de seguridad cibernética. Disponible en: http://www.oas.org/juridico/english/cyb_pry_estrategia.pdf Consultad el 3 febrero 2020.

ONU. (2019). Resolución aprobada por la Asamblea General el 24 de junio de 2019. Avances en la esfera de la información y las telecomunicaciones en el contexto de la seguridad internacional. Disponible en: https://undocs.org/pdf?symbol=es/A/74/120 Consultada el 7 septiembre 2019

PRICEWATERHOUSECOOPER, (2023). Ciberseguridad y privacidad de los datos. Información tomada de: https://www.pwc.com/mx/es/ciberseguridad.html . Consultada el 7 abril 2023.

RAE. (2020). Real Academia Española. Disponible en: https://www.rae.es Consultada el 4 septiembre 2020.

Roldán, Eduardo. (2015).Las grandes potencias en la Península Coreana.¿Qué pasa en Corea del Norte y Corea del Sur? México,AMEI.

SEGU-INFO (2020). Noticias Seguridad de Información. (28/8/2020). Beagleboyz : banda de crackers de Corea del Norte realizan robos en Latinoamérica. Disponible en: https://blog.segu-info.com.ar/2020/08/beagleboyz-banda-de-crackers-de-corea.html Consultada el 29 octubre 2020. Véase también:

SEISDEDOS, Carlos. (2020). Ciberinteligencia frente al cibercrimen en el COVID-19. En UNITAR y CIFAL. Libro blanco. Reflexiones y propuestas para una nueva sociedad post Covid-19. Detección de tendencias y anticipacion de osibles escenarios, analizando los datos empíricos. Málaga, España, pp.40-41

SOPHOS. (2022). “El estado del ransomware” México.